Większość ruchu w internecie generuje wymiana danych między internautami. Warto poznać wady i zalety popularnych metod tej wymiany. Pokazujemy, które sposoby są bezpieczne, łatwe, szybkie.

- Ewa Bartulis prawnik

Ewa Bartulis prawnik Wyraźnie należy powiedzieć, że rozpowszechnianie bez zgody autora treści podlegających ochronie jest przestępstwem z art. 116 prawa autorskiego (ustawa z dnia 04.02.1994 r. o prawie autorskim i prawach pokrewnych DzU 2006 nr 90 poz. 631 z późn. zm.). Korzystając zatem z technologii P2P (eMule, BiTorrent), która wymusza równoczesne udostępnianie pobieranych treści, popełniamy przestępstwo (gdy pobierane przez nas treści są chronione prawem autorskim). Należy zaznaczyć, że aby sąd wymierzył karę, osoba pokrzywdzona musi złożyć wniosek o ściganie, a następnie zebrać niezbite dowody, że użytkownik rozpowszechnił/udostępnił bez zgody osoby uprawnionej muzykę i/lub film. Natomiast samo pobieranie takich materiałów bez ich udostępniania (sieci P2M czy HTTP) również nie jest zgodne z prawem, ale nie stanowi przestępstwa. Osoba poszkodowana może natomiast dochodzić swoich praw na podstawie powództwa cywilnego, na podstawie art. 79 powyżej powołanej ustawy, ewentualnie na zasadach ogólnych.

W artykule znajdziesz:

- Plusy i minusy P2P, P2M i serwisów hostujących

- Wskazówki, jak pobierać pliki za pomocą BitTorrent oraz P2M

Trzy najpopularniejsze sposoby wymiany plików w internecie to pionierskie P2P (peer2peer), stosunkowo innowacyjne P2M (peer2mail) oraz coraz popularniejsza grupa serwisów hostingowych i towarzyszących im forów dyskusyjnych. Każdym z tych sposobów da się osiągnąć podobny cel, jednak metody wysyłania i pobierania danych znacznie się od siebie różnią. W naszym zestawieniu wskazujemy ich mocne i słabe strony.

Najstarsza metoda wymiany plików, czyli P2P, polega na jednoczesnym udostępnianiu i pobieraniu danych przez setki tysięcy internautów. Specjalistyczne programy, takie jak eMule czy BitTorrent, wymuszają na nas jednoczesne pobieranie i wysyłanie ściągniętych już części plików. Każdy użytkownik podłączony do takiej sieci może pobierać kawałki danych z wielu źródeł, a co za tym idzie, zwiększać szybkość transferu. Do wyszukiwania potrzebnych danych można używać globalnych wyszukiwarek.

P2M, to stosunkowo nowa metoda pozyskiwania plików. Jako nośniki danych wykorzystuje darmowe skrzynki pocztowe. Użytkownicy dzielą dane na części i wysyłają je na swoje skrzynki. Program szyfruje hasło i login lub zapisuje wszystkie dane potrzebne do pobrania w niewielkim ciągu znaków (hashcode). W takiej formie źródło jest przekazywane innym na forach, które agregują i katalogują tysiące hashcodów lub danych dostępowych. Każdy internauta posiadający odpowiedni program oraz ciąg znaków może pobrać cały plik.

W ostatniej metodzie, HTTP, uczestniczą potężne serwisy hostingowe typu RapidSahre. Użytkownicy za pomocą dowolnej przeglądarki WWW umieszczają pliki na wspomnianych serwerach, następnie przekazują lub umieszczają na forach odnośniki do zamieszczonych danych. Każdy internauta, który skopiuje link do swojej przeglądarki, może rozpocząć pobieranie pliku. Zarówno technologia P2M, jak i serwisy hostujące nie wymuszają jednoczesnego udostępniania plików.

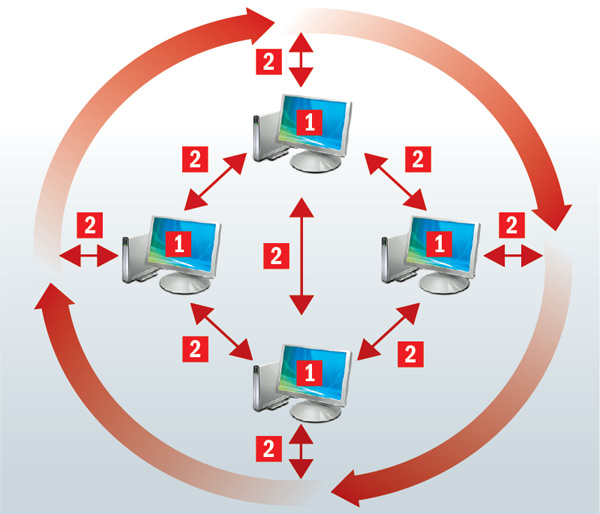

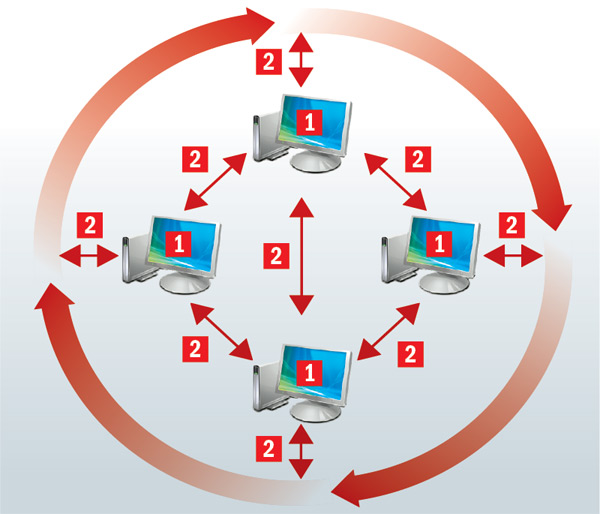

Dostępne dzisiaj aplikacje P2P (jak eMule czy BitTorrent) reprezentują kolejną generację techniki wymiany plików. Chodzi o jak największą decentralizację sieci poprzez pominięcie relacji klient– serwer (tak działał kiedyś popularny Napster oraz działa do dziś Soulseek). Obecnie centralny serwer został całkowicie wyeliminowany. Wszystkie pliki są fizycznie przechowywane na komputerach użytkowników (1), którzy automatycznie wysyłają do siebie (2) poszczególne fragmenty oraz pobierają (3) brakujące elementy finalnego pliku. Coraz większą popularnością cieszy się jednak tzw. trzecia generacja P2P, która zapewnia anonimowe oraz szyfrowane transfery (GNUnet czy I2P). Ta ostatnia wykorzystuje komutację pakietów (dzielenie strumienia danych i wysyłanie ich niezależnymi ścieżkami), szyfrowanie oraz rozproszoną organizację.

Porównując trzy popularne techniki wymiany plików, musieliśmy uwzględnić nie tylko ogólne parametry, ale także wziąć pod uwagę możliwości dziesiątków programów i serwisów WWW. Staraliśmy się pokazać różne systemy od strony bezpieczeństwa, anonimowości, dostępności zasobów i szybkości pobierania.

się synonimem piractwa i groźby konsekwencji prawnych, chociaż za pomocą istniejących sieci można także udostępniać i pobierać legalne programy, filmy czy muzykę. Korzystając z poszczególnych sposobów, warto zwrócić uwagę na zagrożenia, które płyną już z samego faktu podłączenia się do sieci wymiany. Obiektywnie patrząc na aspekt procedur rządzących w popularnych systemach, najmniej bezpiecznym sposobem na pobieranie danych jest tradycyjna sieć P2P. Globalne wyszukiwarki, które pomagają w odnajdywaniu docelowych plików, nie gwarantują zawartości zgodnej z opisem. Takie dane stanowią w sieciach P2P nawet 30 proc. wszystkich zasobów.

Dlatego użytkownik pobierający plik (w tym samym czasie musi go udostępniać innym) nie jest pewien, że ściąga legalne dane i tym samym nie udostępnia pozostałym internautom nielegalnych części pobieranego pliku. Warto także wspomnieć, że plik może być zainfekowany złośliwym oprogramowaniem. Takiego problemu nie mają użytkownicy, którzy korzystają z P2M i sprawdzonych forów dyskusyjnych. W takim miejscu każdy plik jest sprawdzony oraz często oceniony.

Sieci P2P coraz częściej znajdują się także pod obserwacją organizacji zwalczających piractwo oraz policji, która może przecież trafić do nas za pomocą adresu IP. Podobnie sprawa może wyglądać z serwisami hostingowymi, co pokazuje ostatni przypadek zamknięcia przez policję witryny OdSiebie.com (2,2 mln użytkowników miesięcznie). W przypadku P2M mamy do czynienia z korespondencją prywatną i aby skontrolować jej zawartość, wymagana jest zgoda sądu.

Zanim pobierzemy plik, musimy go odszukać. Każda z porównywanych metod dysponuje swoimi zasobami danych. W przypadku P2P (BitTorrent czy eMule) użytkownicy korzystają z globalnych wyszukiwarek wbudowanych w aplikacje oraz z serwisów WWW. Samo odszukanie pliku nie stanowi problemu, gorzej z jego zawartością (pisaliśmy o tym w części „Bezpieczeństwo”). Jednak dostęp do zasobów należy uznać za prosty. Osoby korzystające z P2P często narzekają także na problem z blokowaniem portów (np. przez administrację) oraz koniecznością przekierowania portów. Problem może stanowić dostępność pliku już po rozpoczęciu pobierania (użytkownicy rozłączają się, czasami kasują plik), gdy staje się on niedostępny albo udostępnia go zbyt mała liczba użytkowników. Należy uznać (pomijając minusy), że sieci P2P dysponują największymi zasobami.

Mniejsza popularność P2M oraz brak globalnych wyszukiwarek powoduje, że wymiana plików przez skrzynki pocztowe wymaga więcej zaangażowania ze strony użytkownika. Tak zwane hashcody (zawierające informacje o lokalizacji pliku) lub loginy i hasła są gromadzone przez specjalistyczne fora dyskusyjne. Witryny katalogują i często sprawdzają wszystkie źródła, dzięki czemu użytkownik ma pewność, co pobiera, oraz bez problemu odnajdzie poszukiwane informacje. Niestety w najlepszym wypadku dołączenie do społeczności takiej strony wymaga rejestracji lub nawet otrzymania zaproszenia. Niewątpliwym plusem jest sposób pobierania danych przez P2M. Fakt, że transfer jest realizowany z użyciem protokołu pocztowego lub HTTP, sprawia, że korzystanie z aplikacji jest zawsze możliwe oraz ma wysoki priorytet w konfiguracji serwerów.

Podobny dostęp do zasobów dotyczy wymiany danych przez HTTP. Odnośniki do plików są dystrybuowane przez fora internetowe, komunikatory, serwisy społecznościowe czy pocztę. Tutaj z uwagi na większą liczbę kanałów rozpowszechniania źródeł dostęp do linków prowadzących do plików jest naprawdę bardzo łatwy (wystarczy Google).

Zarówno wymiana plików przez skrzynki pocztowe (P2M), jak i specjalistyczne serwisy hostujące dane, przebiega podobnie. W P2M dane (1) są wysyłane na darmowe skrzynki e-mailowe (2), następnie jest generowany hashcode (ciąg znaków z informacją o lokalizacji plików). Tak zaszyfrowany tekst jest umieszczany na forum dyskusyjnym (3) w odpowiednim dziale, np. Seriale zagraniczne z lektorem, i w odpowiednim wątku, np. Lost (Zagubieni), Sezon 4, odcinki 1–14. Następnie użytkownik (4), który chce pobrać cały plik, ma za zadanie przekopiować (5) ciąg znaków do programu obsługującego daną sieć (np. MoorHunt) i uruchomić poobieranie (6). Reszta zadań (odszukanie fragmentów plików na skrzynkach, pobranie ich i połączenie) odbywa się już automatycznie. W przypadku wymiany przez serwisy HTTP (typu RapidShare) użytkownicy wysyłają plik (i jeżeli to konieczne, dzielą na części) na serwer witryny, z której korzystają. Następnie umieszczają odnośnik do pliku w internecie. Od tej chwili każdy może pobrać plik przez dowolną przeglądarkę WWW.

Kolejnym ważnym parametrem rzutującym na końcową ocenę technik pobierania plików jest prędkość transferu. Chodzi oczywiście o to, aby plik znalazł się jak najszybciej na naszym dysku twardym. Aby ocenić średnią prędkość transferu, trzeba wziąć pod uwagę szereg różnic i odmiennych sytuacji. W sieciach P2P, takich jak BitTorrent czy eDonkey (eMule), szybkość zależy od liczby użytkowników, z którymi możesz się jednocześnie połączyć i pobierać fragmenty danych. Dodatkowo w przypadku ostatniej sieci w grę wchodzi jeszcze dość skomplikowany (jak na początek) system kolejek i punktów przyporządkowany adresowi IP. Można jednak uznać, że w P2P trudno na zawołanie uzyskać wysoki transfer, zwłaszcza mniej zaawansowanym użytkownikom, i w pełni wykorzystać możliwości swojego połączenia.

Opisywane problemy nie występują praktycznie w sieci P2M, gdzie szybkość pobierania ograniczona jest przepustowością łącza, a nie wieloma innymi czynnikami. Wystarczy zdobyć źródło (hashcode czy login i hasło), aby bez problemów uzyskiwać prędkości rzędu 500 kb/s i większe. W serwisach hostingowych, np. w Rapidshare, darmowe konta w godzinach szczytu zapewniają tylko około 40 kb/s, jednak w okresie mniejszego natężania ruchu prędkość wzrasta do 120 kb/s.

Natomiast po wykupieniu usługi premium (około 30 zł na miesiąc) serwis nie nakłada na nas żadnych ograniczeń i szybkość powiększa się nawet 10-krotnie. Niestety w przypadku darmowych kont możemy pobierać jednocześnie tylko jeden plik oraz często mamy przerwy między partiami (nawet kilkanaście minut) oraz musimy czekać na wolne miejsce. Korzystanie ułatwia używanie programu, np. JDownloader, który potrafi scalić pliki, automatycznie czekać w kolejce i pobierać kolejne części, czy też przechwytywać odnośniki ze schowka systemowego.

P2M nie potrzebuje także przekierowywania portów, ponieważ technika wykorzystuje ten sam port (80) co ruch WWW. Z tego powodu jest prawie niemożliwe, aby administrator zablokował możliwość korzystania z P2M nawet w rygorystycznych sieciach korporacyjnych.

Jak widać z naszego zestawienia, bardzo dobrym sposobem na pobieranie dużych plików (np. filmów) jest technika P2M. Pokazujemy krok po kroku, jak zainstalować polską aplikację MoorHunt, a następnie rozpocząć pobieranie pliku. Ściągając dane za pomocą aplikacji, nie jesteś zmuszany do jednoczesnego udostępniania pobranych fragmentów. Poniżej znajdziesz też wskazówki do popularnego programu Peer2Mail.

Aby rozpocząć pobieranie danych, musisz zainstalować specjalistyczny program. W naszym przykładzie wykorzystamy polską aplikację MoorHunt. Pokażemy, jak ją zainstalować i wstępnie skonfigurować program.

Uruchom instalator programu z płyty dołączonej do PC Formatu. W pierwszym oknie: Wybierz język instalacji wybierz Polski i kliknij przycisk OK. Następnie kliknij Dalej.

W kolejnym oknie Instalacja – MoorHunt zaznacz pole obok Akceptuję warunki umowy i kliknij kolejno przyciski Dalej, Instaluj i w ostatnim oknie Zakończ. Program uruchomi się automatycznie. Zobaczysz ekran wyboru języka interfejsu. Kliknij przycisk z polską flagą.

W głównym oknie Ustawienia przejdź do zakładki Podstawowe. Możesz tutaj zdecydować, aby program sam wyszukiwał hashcod w schowku. W tym celu zaznacz pole obok Szukaj hashcode w schowku.

Możesz jeszcze przejść do zakładki Hasła pobierania. Jeżeli wiesz, jakie jest hasło dostępowe do plików na twoim forum, wpisz je w pole tekstowe i kliknij Dodaj. Jest to wygodne, ponieważ nie musisz wprowadzać później hasła podczas każdorazowego pobierania. Kliknij Zapisz. Program się uruchomi. Przejdź do następnego warsztatu.

Możesz rozpocząć pobieranie plików. Hashcody (czyli źródła do plików) znajdziesz na specjalistycznych forach dyskusyjnych. W naszym przykładzie wykorzystaliśmy witrynę p2mforum.info. Na innych forach gromadzących hashcody cała czynność pobierania odbywa się w taki sam sposób.

Otwórz forum dyskusyjne. Aby odszukać potrzebny plik, możesz skorzystać z wyszukiwarki lub przejść do jednego z dostępnych działów. Nazwy działów odzwierciedlają ich zawartość, dzięki czemu w bardzo prosty sposób można się zorientować w skatalogowanej zawartości. Przykładem jest dział SERIALE/TV SERIES. Teraz otwórz wybrany wątek. Wątki, podobnie jak działy, są nazywane jak pliki, do których prowadzą.

Po otwarciu wątku zobaczysz wszystkie szczegółowe informacje o wybranym pliku. W przypadku filmu może to być obsada, streszczenie fabuły, screeny, parametry techniczne, takie jak kodowanie czy rozdzielczość. Znajdź sekcję Download.

Widzisz tutaj nazwę pliku, wielkość całości, liczbę segmentów, na które podzielony został plik, hasło do pobrania i hashcode. Aby zobaczyć hashcode, kliknij przycisk Pokaż. W oknie poniżej zobaczysz tekst, który zawiera wszystkie potrzebne informacje o pliku MoorHunt HashCode.

Skopiuj hashcode (cały ciąg znaków). Przejdź do głównego okna aplikacji Moorhunt, kliknij drugi przycisk i wybierz Rozpocznij nowe pobieranie. W wywołanym oknie Dodaj nowe zadanie w pole HashCode wklej zawartość schowka (ciąg znaków, który skopiowałeś z forum). W pole Hasło do pobieranego pliku (jeśli wymagane wpisz hasło z forum. Kliknij Dodaj, aby rozpocząć pobieranie.

Po chwili aplikacja rozpocznie próbę łączenia się ze skrzynkami i pobieranie. W oknie MoorHunt 0.6.2.0 zobaczysz wielkość pliku, prędkość pobierania oraz postęp (na pasku). Możesz rozwinąć listę mirrorów (czyli dostępnych skrzynek). Kliknij dwukrotnie nazwę pliku.

Zobaczysz listę wszystkich skrzynek pocztowych, na które wgrano pliki. Przydaje się to, gdy MoorHunt przejdzie w stan bezczynności lub na aktualnej skrzynce (z której pobierasz) zabraknie jakiegoś segmentu (fragment całego pliku). W takim przypadku możesz się przełączyć na dowolnie wybraną skrzynkę. Kliknij prawym przyciskiem myszy na nazwie skrzynki i wybierz polecenie Przełącz na to źródło.

Inną aplikacją obsługującą technikę P2M jest Peer2Mail. W przypadku tego programu także musisz skorzystać ze specjalistycznego forum. Jest ich sporo i łatwo je odszukać za pomocą wyszukiwarki Google.

Uruchom instalator programu Peer2Mail. Kliknij przycisk Next. Zaznacz pole obok I have read the End User License Agreement and wish to install Peer2Mail i kliknij kolejno: Install, Next, Install i w ostatnim oknie, Finish, uruchom aplikację, skrót znajdziesz na pulpicie.

Na ekranie zobaczysz główne okno programu Peer2Mail. Działanie aplikacji sygnalizuje także ikona Peer2Mail w zasobniku systemowym. W głównym oknie programu wybierz odnośnik do jednej z darmowych skrzynek, z której chcesz skorzystać. W naszym przykładzie wybraliśmy Gmail (Google mail).

W oknie programu zobaczysz standardową stronę logowania się do darmowej skrzynki w usłudze GMail. W pola Nazwa użytkownika i Hasło wpisz dane, które pozyskałeś na jednym ze specjalistycznych forów internetowych. Kliknij Zaloguj się. Rozpocznie się pobieranie danych. Pliki zostaną automatycznie scalone po zakończeniu.

Obok P2P czy P2M istnieją także inne sposoby pozyskiwania danych z internetu. Są to serwisy hostingowe, które umożliwiają internautom wymianę plików. Na płycie dołączonej do PC Formatu zamieściliśmy poradnik, który krok po kroku pokazuje, jak odszukać i pobierać pliki z serwisów hostingowych za pomocą aplikacji JDownloader.

Jeżeli nie znalazłeś pożądanego pliku na skrzynkach pocztowych, wykorzystaj BitTorrent. W tej sieci, podobnie jak w P2M, także potrzebujesz źródła. Tutaj rolę tę pełnią małe metapliki (torrenty), które zawierają informacje, skąd pobrać plik źródłowy. Korzystając z BitTorrnet, pobierasz dane od innych użytkowników sieci (zarówno tych dysponujących kompletnym plikiem, jak i tych, którzy dopiero go pobierają). Musisz pamiętać, że ty także, równocześnie z pobieraniem, udostępniasz fragmenty pliku, które już pobrałeś. W przypadku ściągania nielegalnych danych popełniasz przestępstwo.

Uruchom instalator programu BitComet z naszej płyty. W pierwszym oknie instalacji Installer Language wybierz język Polski, kliknij przycisk OK, a następnie kolejno: Dalej, Zgadzam się oraz Zainstaluj.

W kolejnym oknie instalator zaproponuje ustawienie strony google.atcomet.com jako startowej w twojej przeglądarce. Jeżeli ci to nie odpowiada, usuń zaznaczenie z pola obok Set google.atcomet.com as your homepage oraz obok Install CometBird, a lightweight, powerful and fast web browser (instalacja dodatkowej przeglądarki) i kliknij przycisk Dalej. W ostatnim oknie usuń zaznaczenie z pola obok Start BitComet when starting Windows, dzięki temu program nie będzie się uruchamiał podczas startu systemu Windows. Kliknij Zakończ.

Aplikacja uruchomi się automatycznie. Na ekranie zobaczysz główne okno programu: Z lewej strony w formie drzewa widzisz polskie i zagraniczne strony katalogujące torrenty. Rozpocznij od wyszukania odpowiedniego pliku torrent.

Otwórz jeden z polskich lub zagranicznych serwerów. W naszym przykładzie skorzystamy z witryny IsoHunt, kliknij jej nazwę na liście. Strona zostanie automatycznie wyświetlona w domyślnej przeglądarce stron WWW.

Na głównej stronie zobaczysz pole wyszukiwania. Wpisz zapytanie, np. openoffice, i kliknij Search. Witryna wyświetli listę wyników wyszukiwania. Od prawej strony w kolumnie L widzisz liczbę osób (peer), które w danym momencie pobierają ten plik i udostępniają ściągnięte fragmenty.

Natomiast w kolumnie S widzisz liczbę użytkowników (seed), którzy mają cały plik na dysku twardym i tylko udostępniają go innym internautom. Najszerszą kolumnę Torrent Tags, Name zajmuje nazwa pliku.

Kliknij nazwę pliku, który chcesz pobrać. Na kolejnej podstronie kliknij odnośnik Download .torrent. Jeżeli korzystasz z przeglądarki Firefox, kliknij w wywołanym oknie przycisk OK. Na ekranie zobaczysz okno: Właściwości zadania, w sekcji Lokalizacja docelowa jest pokazane, gdzie zostanie zapisany plik. Standardowo jest to katalog na dysku C:.

Aby zmienić lokalizację, kliknij … i w wywołanym oknie wskaż dowolne miejsce na dysku twardym (w tym celu radzimy założyć osobny katalog). Ściąganie pliku rozpoczynasz, klikając przycisk Pobierz teraz.

W głównym oknie programu widzisz postęp oraz szybkość pobierania. W analogiczny sposób możesz pobierać inne pliki. Wystarczy, że w polu wyszukiwania, w kroku 5 tego warsztatu wpiszesz inną nazwę.

0 komentarzy