Najczęściej stosowanym zabezpieczeniem komputera przed zagrożeniami z internetu są programy antywirusowe. Ale to nie wirusy są obecnie najgroźniejszymi szkodnikami. Poznaj najnowszy, wyrafinowany typ ataku: drive-by downloads. Najpewniej tobie też zagraża.

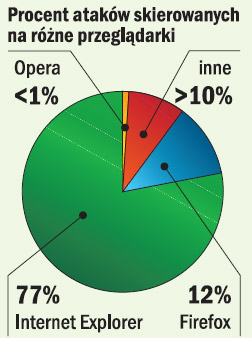

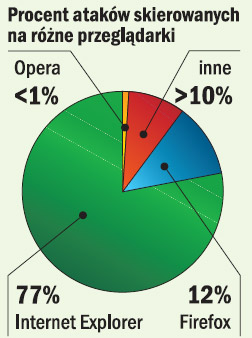

Na konferencji Usenix 2007 przedstawiciel firmy Google zaprezentował wynik interesującej analizy. Spośród kilku miliardów unikatowych adresów URL 4,5 miliona zostało poddanych dokładnej analizie. Wyniki były wstrząsające: w ok. 450 000 przypadkach potwierdzono obecność exploitów przeglądarek, kolejne 700 000 adresów było podejrzanych o exploita, ponadto 200 000 unikatowych złośliwych kodów (nie mutacji jednego wirusa czy trojana, ale niezależnych wersji malware’u) było dystrybuowanych do zaatakowanych exploitem komputerów. Przeglądarką najczęściej atakowaną przy użyciu exploitów i downloaderów jest oczywiście Internet Explorer (patrz: wykres), bo i najwięcej osób z niej korzysta. Nie znaczy to jednak, że użytkownicy pozostałych przeglądarek mogą czuć się bezpieczni. Na przykład na Operę przypada 1 proc. wszystkich ataków nie dlatego, że program jest szczególnie odporny, lecz z powodu niewielkiej liczby użytkowników (według badań publikowanych przez ranking.pl przeglądarki tej używa niecałe 6 proc. polskich internautów).

Drive-by downloads to połączenie różnych, dotychczas odrębnie stosowanych technik w jeden wyrafinowany i w wielu przypadkach skuteczny atak. Exploit , downloader i tysiące złośliwych kodów typu malware zwarły szeregi i wspólnie infekują domowe komputery. Moc obliczeniowa tych maszyn, niewykorzystana przez prawowitych użytkowników, to chodliwy towar na czarnym cyberrynku. Agresorzy mogą ją spożytkować do przeprowadzania np. spektakularnych ataków na serwery dużych firm i zablokowania dostępu do zasobów oferowanych przez dany serwer. Dla agresorów to bardzo wygodne rozwiązanie – nie muszą budować własnych gigantycznych sieci komputerowych i inwestować w sprzęt, wystarczą im istniejące połączenia sieciowe oraz moce komputerów domowych – takich jak twój…

Dla agresora najprostszą drogą prowadzącą do przejęcia kontroli nad atakowanym domowym komputerem wcale nie jest infekcja wirusem czy zachęcanie do odwiedzenia zainfekowanej złośliwym kodem strony WWW (phishing). Bardziej skuteczne okazuje się zręczne „zepsucie” przeglądarki WWW, w której atakujący znalazł błędy.

Exploit to specjalny program, którego jedynym zadaniem jest wykorzystanie błędu w innym programie w celu przejęcia kontroli nad nim albo nad systemem, w którym błędny program działa. Właśnie błędy w przeglądarce WWW pozwalają nieuprawnionym osobom na przejęcie kontroli nad całym komputerem. Błędy te wynikają przede wszystkim ze złożoności współczesnego oprogramowania, a także z niemożności przewidzenia każdej sytuacji, w jakiej aplikacja będzie pracowała na komputerze użytkownika.

Gdy exploit nie miesza się do sprawy, współpraca przeglądarki i serwera WWW wygląda następująco: Użytkownik wpisuje adres strony (lub klika link na witrynie) i wówczas przeglądarka wysyła do serwera żądanie (GET request) przesłania szeregu plików składających się na stronę. Gdy je otrzyma, przetwarza je (tzw. parsing) i wyświetla na ekranie komputera. Pliki te są potem przenoszone do bufora przeglądarki, dzięki czemu ponownie wywołana ta sama strona wyświetla się szybciej.

Jeżeli w przeglądarce WWW występuje jakiś błąd, to exploit wykorzysta go, by zawiesić działanie programu, spowodować pobieranie plików z internetu lub uruchomić jakiś plik na lokalnym komputerze bez wiedzy użytkownika czy uruchomić kod wybrany przez atakującego. Działa to tak – przeglądarka żąda od serwera pliku, np. index.html. Agresor w międzyczasie włamał się na serwer WWW i zmodyfikował plik index.html, dodając do niego kod exploita. Serwer odsyła więc do przeglądarki zmodyfikowany plik index.html. Plik ten jest przetwarzany (ponieważ zawiera exploit, modyfikuje działanie przeglądarki), strona wyświetla się jednak poprawnie. Następnie index.html jest przenoszony do bufora przeglądarki. Bufor przeglądarki jest sprawdzany przez każdy współczesny program antywirusowy, ale plik z exploitem nie wzbudzi jego najmniejszych podejrzeń.

Zmodyfikowana przeglądarka wysyła jeszcze jedno żądanie do serwera, tym razem pobierając kod wykonywalny tzw. downloadera (może on być zaszyfrowany wewnątrz niewinnie wyglądającego skryptu, niewzbudzającego podejrzeń automatycznej ochrony). Downloader sam w sobie nie jest złośliwym programem, lecz narzędziem, które automatycznie – gdy zostanie uruchomione na zaatakowanym komputerze – rozpoczyna masowe pobieranie złośliwych kodów z internetu. Użytkownik komputera nie jest nawet świadom zagrożenia.

Wprawdzie program antywirusowy rozpoczyna w tym momencie swoją pracę i wykrywa złośliwe kody, ale ponieważ są ich tysiące, zawsze znajdzie się taki, który zostanie przez antywirus pominięty i spowoduje, że dany komputer będzie skutecznie zainfekowany. Teraz zrozumiała staje się nazwa przeprowadzonego ataku drive-by download, czyli – w tłumaczeniu – atak ze sterowanym pobieraniem, oczywiście złośliwego kodu.

Jak widać, do realizacji ataku typu drive-by downloads potrzebne są nie tylko luki w przeglądarce, ale też odwiedziny zaatakowanej wcześniej witryny internetowej. Niestety, nawet jeśli nie klikasz w załączniki do spamu, omijasz strony wysokiego ryzyka (z gadżetami, pirackim oprogramowaniem, pornografią itp.) i zaglądasz wyłącznie na dobrze znane serwisy, nie jesteś bezpieczny. Wystarczy wspomnieć, że wśród skompromitowanych witryn są nie tylko te „złe strony”, ale i popularne serwisy, jak np. strona główna opery Sydney, witryna tajwańskiego oddziału Audi czy serwis Tom’s Hardware… Szczególnym upodobaniem cieszy się wśród agresorów serwer myspace.com z mnóstwem podstron – witryn poszczególnych użytkowników tego społecznościowego serwisu.

Teoretycznie dobrym sposobem na wykrywanie downloaderów byłoby wbudowanie w program antywirusowy ich sygnatur obok sygnatur wirusów. W praktyce trudno ten pomysł zrealizować. Przede wszystkim dlatego, że downloadery stale się zmieniają (podobnie jak mutujące wirusy, trojany i inne złośliwe programy), w dodatku mutują znacznie częściej niż inne złośliwe kody. Co gorsza, niektóre zainfekowane serwisy internetowe podczas każdej wizyty na stronie generują unikatowy kod downloadera.

Znacznie skuteczniejszą metodą będzie wykrycie i zablokowanie nie tyle downloadera czy pobieranych za jego pośrednictwem złośliwych kodów, ile detekcja i zablokowanie exploita, który umożliwił pobranie downloadera.

Jeżeli korzystasz ze starszego programu antywirusowego czy pakietu typu Internet Security, to prawdopodobnie twój komputer jest w niebezpieczeństwie – nawet jeśli dbasz o aktualizacje i pobierasz najnowsze sygnatury zagrożeń. Odmienny charakter ataków drive-by down- loads wymaga programów zapewniających ochronę proaktywną, czyli łatanie potencjalnych luk i blokady exploitów nawet tych jeszcze nieznanych, oprócz dotychczas stosowanej ochrony reaktywnej (wykrywanie i likwidacja zagrożeń i ataków, które właśnie występują w sieci i są znane). W takie mechanizmy są wyposażane najnowsze kompleksowe pakiety zabezpieczające typu Internet Security. Przykładowo pakiet firmy Symantec kosztuje poniżej 150 zł, a aplikacja Pandy (wersja na 3 komputery) ok. 200 zł.

0 komentarzy