Ignorowanie problemu zabezpieczenia komputera jest proszeniem się o kłopoty. Standardowe ochronne funkcje Windows, a nawet dobry antywirus to również jeszcze za mało. Dopiero zainstalowanie z płyty PC Formatu pełnej wersji pakietu Emsisoft Anti-Malware 5.0 zapewni 100-procentowe zabezpieczenie twojego peceta.

W temacie numeru:

- Informacje o tym, jak skutecznie zabezpieczać swój komputer przed zagrożeniami z internetu

- Wskazówki dotyczące rejestracji pełnej wersji pakietu ochronnego

- Szczegółowe porady, jak efektywnie korzystać z programu zabezpieczającego

- Informacje na temat zaawansowanych funkcji ochronnych programu

Jeżeli na twoim komputerze brakuje jakiegokolwiek oprogramowania ochronnego, to prędzej czy później złapiesz wirusa. Narażasz nie tylko swoje ważne dane, ale i konta w serwisach internetowych. Wzmocnij ochronę, jeszcze zanim połączysz się z internetem. Wystarczy, że użyjesz przygotowanego przez nas krążka z aplikacjami ochronnymi.

Na specjalnej płycie PC Formatu znajdziesz kilka sprawdzonych, darmowych programów antywirusowych. Jednak sam antywirus to za mało, ochrona nie będzie doskonała. Na naszym CD znajdziesz więc także aplikację świetnie uzupełniającą możliwości programu antywirusowego – pakiet ochronny Anti-Malware 5.0.

Pełne zabezpieczenie komputera gwarantuje oprogramowanie ochronne Emsisoft Anti-Malware 5.0. To znacznie więcej niż antywirus. Pokazujemy, jak zarejestrować tę aplikację, co da darmową ochronę przez cały rok, z której możesz korzystać zarówno w domu, jak i w firmie. Dowiesz się, jak prawidłowo przeprowadzić pierwsze skanowanie i zaktualizować bazę rozpoznawanych zagrożeń.

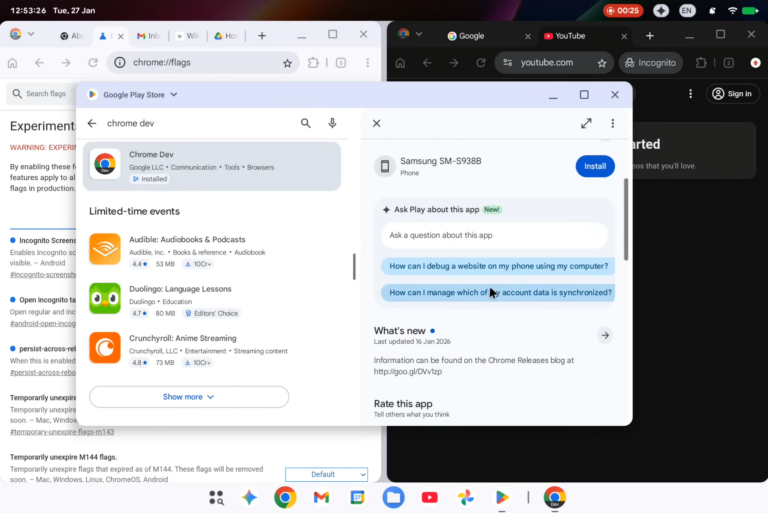

Zaawansowanym użytkownikom pokazujemy, jak tworzyć reguły ochronne dla programów P2P i innych, wymagających połączeń z siecią. Przedstawiamy narzędzie HijackFree, które umożliwia pełną kontrolę systemu i wgląd we wszystkie uruchomione w nim składniki. Będziesz mógł np. usunąć niechciane dodatki do przeglądarki czy decydować, jakie programy mają być uruchamiane przy starcie Windows.

Emsisoft anti-malware 5.0 Pełna wersja najlepszego programu zwalczającego wirusy, trojany, spyware, adware, robaki, boty, keyloggery i rootkity. Wyposażony w system potrójnej ochrony: kontrola plików na dyskach, kontrola działania uruchamianych procesów i ochrona podczas przeglądania stron WWW. Z programu można korzystać w domu bądź komercyjnie w firmie. Licencja na 12 miesięcy jest przeznaczona na jedno stanowisko. Zarejestruj od 5.07 do 31.07.2010 r.

avast! Free Antivirus 5.0 PL

Nowoczesny. Darmowy, ale zaawansowany technologicznie program antywirusowy. Automatyczne aktualizacje i monitoring w czasie rzeczywistym to podstawowe zalety tej aplikacji. Doskonałe uzupełnienie programu Anti-Malware 5.0.

AVG Anti-Virus Free Edition 9.0

Najpopularniejszy. Według popularnego serwisu download.com jest to najczęściej pobierany darmowy program antywirusowy na świecie. Charakteryzuje się szybkim skanerem antywirusowym, monitoruje pracę systemu. Bezproblemowo współpracuje z Anti-Malware 5.0

Microsoft Security Essentials 1.0

Prosty w obsłudze. Opracowane przez producenta systemu Windows darmowe oprogramowanie antywirusowe. Zastępuje wbudowanego w system operacyjny Windows Defendera. Jego podstawową zaletą jest prosty w obsłudze interfejs. Bezproblemowo współdziała z programem Anti-Malware 5.0.

Z pewnością nie chciałbyś, aby wirus skasował twoje pliki lub twój komputer był wykorzystywany do przestępczej działalności. Tymczasem, nie dbając o jego należytą ochronę, narażasz się na tego typu kłopoty. Niezabezpieczone komputery podłączone do internetu dość szybko stają się zombie. To znaczy opanowanymi przez agresorów (za pomocą złośliwego oprogramowania) maszynami, które stają się składnikami sieci botów (robotów sieciowych) rozsyłających spam, złośliwe oprogramowanie czy wykorzystywanych do automatycznych, zmasowanych ataków internetowych na określone cele.

30 listopada 2006 roku cyberprzestępcy użyli sieci składającej się z około 80 tysięcy komputerów do zaatakowania dobrze znanego w Polsce portalu gazeta.pl. Celem ataku było zablokowanie dostępu do portalu zwykłym internautom. Żaden z atakujących portal komputerów nie należał do faktycznych agresorów. Niemal wszystkie z tych 80 tysięcy maszyn były źle zabezpieczonymi komputerami, nad którymi cyberprzestępcy przejęli kontrolę za pomocą automatycznie działającego złośliwego oprogramowania. To były zwykłe pecety. Takie jak twój.

Być może stwierdzisz: „przecież na moim komputerze nie ma nic ważnego”. To błąd. Po pierwsze, owszem – masz ważne rzeczy. Twoje zdjęcia, muzyka, wszelkie prace – dokumenty o być może niskiej wartości rynkowej, ale bezcenne dla ciebie. Chciałbyś je stracić? Zresztą twórców złośliwego oprogramowania tak naprawdę nie obchodzi, co masz na komputerze. Ich interesuje sam komputer, który mogą opanować i wykorzystać. Zupełnie nie przejmują się tym, czy przy okazji zniszczą twoje dane czy nie.

Elementarne funkcje ochronne otrzymujesz razem z systemem operacyjnym. W Windows 7 jest wbudowana zapora sieciowa oraz program blokujący niektóre zagrożenia (Windows Defender). Samo korzystanie z tych programów jednak nie wystarczy. Po pierwsze ich skuteczność w stosunku do specjalistycznych rozwiązań ochronnych jest zbyt niska, a po drugie fakt, że aplikacje te dodawane są do każdej instalacji systemu Windows powoduje, że są to produkty doskonale znane twórcom złośliwych programów, którzy nauczyli się wykorzystywać ich słabe punkty.

Stopień ochrony zapewniany przez standardowe funkcje systemu operacyjnego Windows (bez względu na to, czy jest to Windows XP z zainstalowanymi najnowszymi poprawkami serwisowymi Service Pack 3, czy też najnowszy system Windows 7) jest wystarczający na tyle, że zazwyczaj zdążysz zainstalować coś lepszego, zanim zostaniesz zaatakowany.

Jeżeli chcesz zabezpieczyć nowy komputer, pamiętaj o tym, by aplikacje ochronne zainstalować, zanim zaczniesz na dobre korzystać z internetu, poczty, programów P2P itp. Oprócz tego koniecznie pamiętaj o aktualizowaniu systemu operacyjnego. Na szczęście domyślne ustawienia Windows są takie, że proces aktualizacji odbywa się automatycznie.

Do aktualnego wydania PC Formatu dołączyliśmy dwie płyty CD. Jedna z nich to specjalnie przygotowany krążek z pełną wersją komercyjnego pakietu ochronnego – Emsisoft Anti-Malware 5.0, z którego możesz korzystać przez cały rok od momentu rejestracji, i to zarówno na komputerze domowym, jak i w firmie.

Na dodatkowej płycie zamieściliśmy także darmowe programy antywirusowe, które mogą stanowić dodatkowy składnik ochrony. Są to bardzo popularne programy, z których każdy jest wyposażony w podstawowe moduły ochronne, takie jak skaner antywirusowy czy funkcje monitorowania stanu komputera i sieci w tle. Wszystkie proponowane przez nas darmowe programy antywirusowe sprawdziliśmy pod kątem bezproblemowej współpracy z pełną wersją Emsisoft Anti-Malware 5.0.

Bez względu na to, czy wybierzesz jeden z zamieszczonych na płycie antywirusów czy korzystasz z własnego, kupionego programu, to tylko w połączeniu z pełną wersją pakietu Anti-Malware 5.0 zapewnisz swojemu komputerowi pełne bezpieczeństwo przed wszelkiego typu zagrożeniami ze strony złośliwego oprogramowania i ataków internetowych.

Sam antywirus nie wystarczy. Nie jesteś wtedy chroniony przed atakami sieciowymi, phishingiem, próbami kradzieży tożsamości i wieloma innymi atakami. Właśnie tę lukę szczelnie wypełnia pełna wersja Emsisoft Anti-Malware 5.0.

0 komentarzy